انواع حملات اسپوفینگ و راه های جلوگیری از آن

شبکههای کامیپوتری وایرلس و اطلاعاتی که در بستر آنها مبادله میشوند دائم در خطر حملات Spoofing قرار دارند. حملات اسپوفینگ به حملات جعل معروف هستند زیرا هکر با جعل اطلاعات شبکه خود را کاربری مجاز جلوه داده و به اطلاعات دسترسی پیدا میکند. حملات اسپوفینگ باعث کندی در شبکه و اختلال در امنیت آن خواهند شد.

اگر میخواهید در مورد حملات اسپوفینگ بیشتر بدانید در ادامه همین مطلب همراه ما باشید.

برای آشنایی با سایر حملات اینترنتی پیشنهاد مطالعه مقاله باج افزار چیست را به شما میدهیم.

فهرست محتوا

اسپوفینگ چیست؟

Spoofing چیست؟ برنامه یا هکر اطلاعات را جعل میکند و خود را به عنوان کاربر مجاز معرفی کرده و به اطلاعات شبکه دسترسی پیدا میکند. مثلا شبکههایی که دستگاههای مجاز خود را براساس مک آدرس فیلتر میکنند برای حمله اسپوفینگ، کاربر غیرمجاز فقط کافی است مک آدرس کاربری مجاز را پیدا کند تا از تمام دسترسیهای آن سوء استفاده کند. معمولا هکر با استفاده از اسپوفینگ به دنبال سوء استفاده از شرایط و دسترسی به سود نامشروع است.

حملات Spoofing انواع مختلفی دارند، مانند استفاده از IP جعلی، مک آدرس جعلی، ایمیل جعلی و وب سایتهای جعلی که به آنها حمله فیشینگ هم میگویند.

دو اصطلاح رایج در شبکههای کامپیوتری که باید آنها را بدانید.

سیستمهای عضو شبکههای محلی برای اتصال به شبکه نیاز به دو آدرس دارند:

IP address (آدرس منحصر بفرد هر دستگاه در شبکه که به صورت نرم افزاری ذخیره میشود.)

Mac address (آدرس منحصر بفرد هر کارت شبکه که به صورت سخت افزاری ذخیره میشود.)

پیشنهاد مطالعه: نحوه جلوگیری از حملات DDoS

Email Spoofing چیست؟

در این روش هکر برای ارسال ایمیل، از جعل آدرس ایمیل استفاده میکند. یعنی هکر با آدرس ایمیل دلخواه میتواند به آدرس دیگر ایمیل ارسال کند. این کار فقط برای ارسال ایمیل کاربرد دارد و امکان دریافت ایمیل از این آدرسها وجود ندارد.

روش دیگر هم ارسال ایمیل حاوی لینک صفحات جعلی است که کاربر را جذب و به این صفحات هدایت میکند. کاربر ناخواسته اطلاعات با ارزش خود را در این صفحات ثبت کرده و آنها را به راحتی در اختیار هکرها قرار میدهد.

آدرس IP مشخصه یونیک هر دستگاه عضو شبکه است

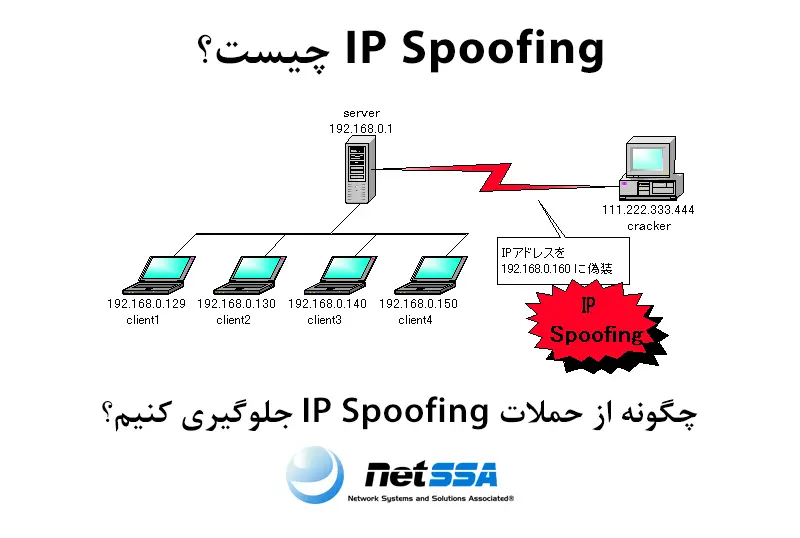

جعل IP و IP Spoofing چیست؟

آدرس IP، آدرسی منحصر به فرد و مختص هر دستگاه است. با استفاده از این آدرس میتوان به موقعیت مکانی دستگاهها دسترسی پیدا کرد. بستههای اطلاعاتی که در سطح شبکه مبادله میشوند شامل آدرس فرستنده و گیرنده هستند. زمانی که بسته اطلاعاتی از مبدا به مقصد در حال انتقال است بسته داده، شکسته میشود و در قطعههای کوچکتری به نام پکت ارسال میشوند. پس از رسیدن به مقصد پکتها به هم متصل و یک بسته در اختیار گیرنده قرار میگیرد.

از روشهای معمول نفوذ به شبکه استفاده از IP دستگاههاست. به این نفوذ، جعل IP یا IP Spoofing میگویند

آدرس IP کد امنیتی یا احراز هویت ندارد و به همین دلیل با استفاده از متدهای ساده قابل نفوذ است. با استفاده از هک و جعل میتوان آدرس را تغییر و موقعیت جدیدی برای دستگاه تعیین کرد.

هکر در این روش باید آدرس IP مجازی مربوط به شبکه یا سرور عضو شبکه مقصدکه امکان عبور از سیستمهای امنیتی شبکه مقصد را دارد پیدا کند و در بخش Header بستههای اطلاعاتی IP گیرنده و در قسمت Source IP آدرس جعلی را ثبت کند. به این طریق دسترسی به بستههای اطلاعاتی برای هکر فراهم میشود.

IP Spoofing با نامهای IP Address Forgery و Host File Hijack نیز معرفی میشود

هکر میتواند با تغییر IP یا جعل آن کاربران را از طریق مرورگر به سایت های جعلی هدایت کرده و آنها را تشویق به ثبت اطلاعات هویتی و حتی اطلاعات حساب بانکی کند. با استفاده از جعل IP امکان دسترسی به سخت افزار و حتی نصب بدافزار برای سرقت اطلاعات و خرابکاری میسر است.

اگر مقصد مورد نظر هکرها برای سرقت و خرابکاری سایتهای بزرگ و مهم مانند بانکها باشند. باید از روشهای پیچیدهتری برای جعل IP استفاده شود.

برای پیشگیری از نفوذ هکرها بهتر است فایروالهای شبکه را تنظیم کنید. از ویژگیهای فایروال امکان فیلتر کردن آدرسهای IP است به این صورت که فقط به آدرسهای مشخصی اجازه عبور ترافیک را میدهند. این ویژگی سد مهمی در مقابل حمله هکرهاست و آنها به راحتی امکان نفوذ به شبکههای داخلی را ندارند.

Mac Spoofing چیست؟

در مورد لایههای شبکه حتما میدانید که در لایه دوم شبکه، آدرس منحصر به فرد متعلق به هر کارت شبکه که به آن مک آدرس می گویند، وجود دارد.

MAC مخفف Media Access Control است. آدرسی 48 بیتی که همان آدرس فیزیکی است و مسیریابی شبکه در لایه دوم توسط آن انجام میشود. هر سوییچ یک mac table دارد که آدرس mac تمام سیستمهای شبکه در آن ذخیره شده است. براساس جدول mac سوییچ میداند از طریق کدام پورت به سرور وصل است. (مثلا از طریق پورت 3 وصل است)

از روشهای معمول دیگر در بحث حملات اسپوفینگ جعل mac address است. به این ترتیب که هکر آدرس تمام سیستمهای شبکه را که از طریق سوییچ با هم در ارتباط هستند به دست میآورد. مک آدرس خود را در برابر سرور موجود در شبکه قرار میدهد و به سمت سوییچ ترافیک میفرستد.

سوییچ پس از دریافت این ترافیک و بررسی مک آدرس مبداء بسته تصور میکند که پورت متصل به سرور تغییر کرده در نتیجه جدول mac خود را تغییر داده و از این پس ترافیکی که مقصد آن سرور است را روی پورت دیگر مثلا پورت 2 ارسال میکند. این ترافیک برای هکر ارسال میشود. در این حالت Mac Spoofing رخ داده است. روش جلوگیری از این تکنیک، port Security است.

ARP spoofing چیست؟

دو سیستم در شبکه قصد تبادل اطلاعات دارند. سیستم مبداء باید مک آدرس و آدرس آی پی سیستم مقصد را داشته باشد تا بتواند برای آن اطلاعات ارسال کند. آدرس IP و MAC تمام دستگاههای عضو شبکه در حافظه arp cache ذخیره میشوند. ممکن است سوییج آدرسی را درون حافظه خود ذخیره نکرده باشد در این صورت پروتکل ARP یک پیغام Broadcast ارسال میکند و میپرسد صاحب این آی پی کیست؟ سیستم مربوطه پیغام را دریافت و فیلد مربوط به mac address را تکمیل و به سمت مبدا باز میگرداند.

در زمان عملیات پاسخ arp هکر میتواند خود را به عنوان گیتوی شبکه معرفی و به راحتی به اطلاعات دسترسی پیدا کند و هیچ اتفاقی رخ نخواهد داد که کاربر فرستنده در حین عملیات متوجه به سرقت رفتن اطلاعات شود زیرا هیچ کدام از سیستمها و منابع شبکه مسدود یا قطع نمیشوند، تنها مسیر حرکت داده ها تغییر میکند.

ساخت وب سایت جعلی

هکرها اقدام به ساخت سایتی جعلی ولی کاملا مشابه یک سایت معتبر میکنند از نظر رنگ و ظاهر دقیقا به همان شکل سایت اصلی و حتی لوگوها و چهارچوب یکسان است و به این ترتیب کاربر اعتماد میکند و به راحتی اطلاعات محرمانه خود شامل نام کاربری، رمز عبور و اطلاعات حساب بانکی را در این صفحات جعلی ثبت و در اختیار افراد غیر مجاز قرار میدهد.